使用LetsEncrypt配置网站https

Let’s Encrypt介绍

Let’s Encrypt作为一个公共且免费SSL的项目逐渐被广大用户传播和使用,是由Mozilla、Cisco、Akamai、IdenTrust、EFF等组织人员发起,主要的目的也是为了推进网站从HTTP向HTTPS过度的进程,目前已经有越来越多的商家加入和赞助支持。

免费SSL证书的出现,也会对传统提供付费SSL证书服务的商家有不小的打击。到目前为止,Let’s Encrypt获得IdenTrust交叉签名,这就是说可以应用且支持包括FireFox、Chrome在内的主流浏览器的兼容和支持,虽然目前是公测阶段,但是也有不少的用户在自有网站项目中正式使用起来。

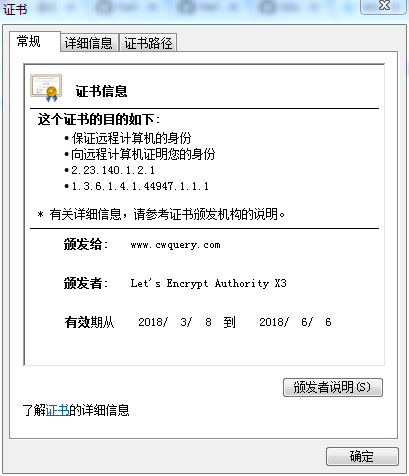

虽然目前Let’s Encrypt免费SSL证书默认是90天有效期,但是我们也可以到期自动续约,不影响我们的尝试和使用。

实践操作

环境介绍

1 | # cat /etc/redhat-release |

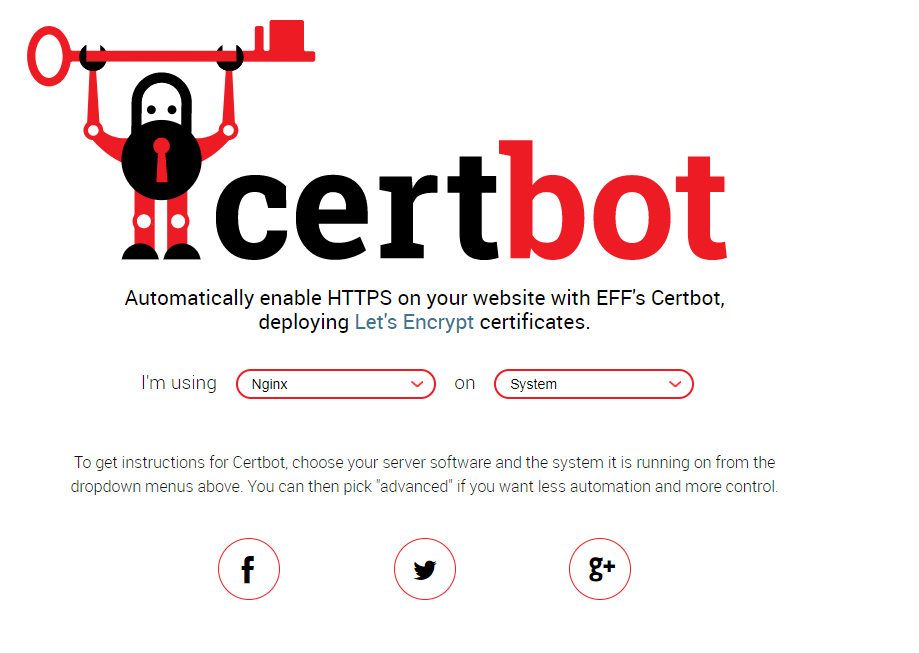

使用Certbot ACME客户端配置

第一步:选择软件及操作系统版本

https://certbot.eff.org/

根据提示选择Web服务器软件及操作系统版本

第二步:设置域名解析

使用工具配置证书时需要域名可以被正确解析到,请提前做好域名解析。

第三步:安装Certbot tools及配置

1 | # yum install certbot-nginx |

配置nginx如下:

1 | server { |

第四步:设置定时重新获取证书

1 | 0 0,12 * * * python -c 'import random; import time; time.sleep(random.random() * 3600)' && certbot renew |

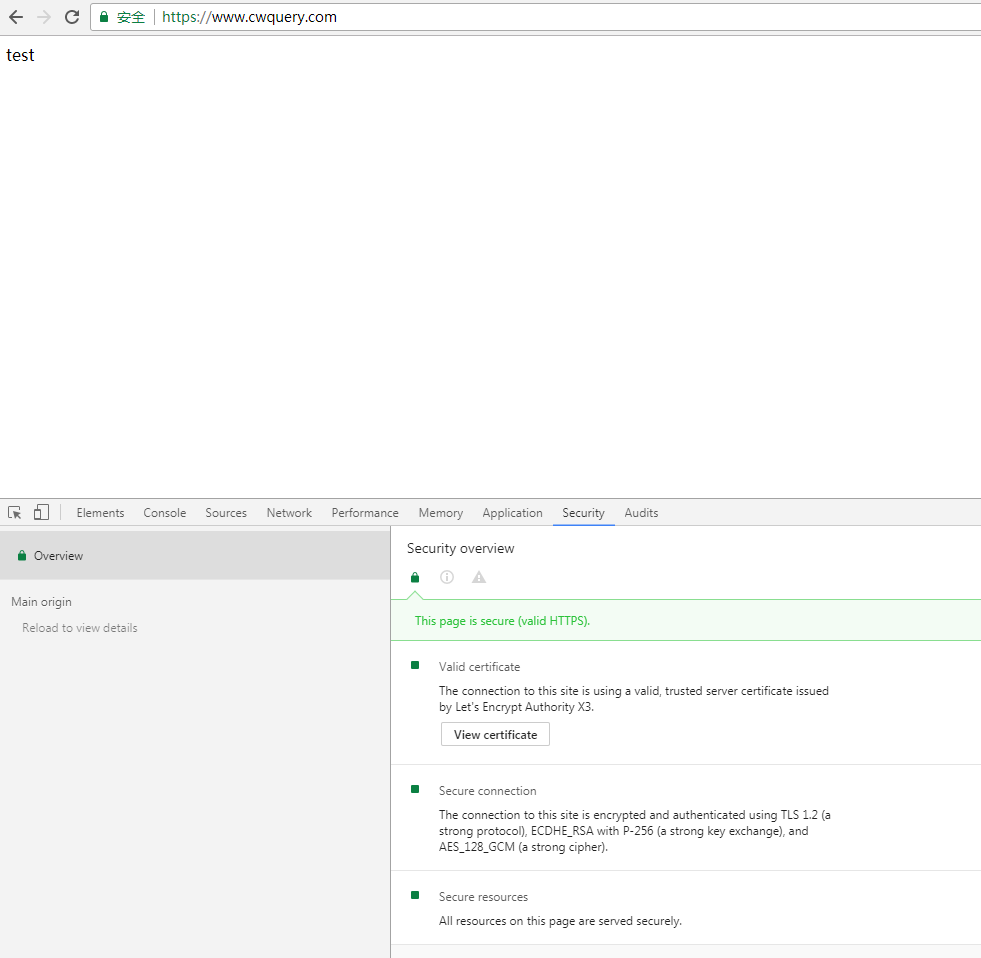

效果展示

谷歌浏览器测试

证书信息

总结

通过以上几个步骤的学习和应用,我们肯定学会了利用Let’s Encrypt免费生成和获取SSL证书文件,随着Let’s Encrypt的应用普及,SSL以后直接免费不需要购买,因为大部分主流浏览器都支持且有更多的主流商家的支持和赞助,HTTPS以后看来也是趋势。在Let’s Encrypt执行过程在中我们需要解决几个问题。

1、域名DNS和解析问题。在配置Let’s Encrypt免费SSL证书的时候域名一定要解析到当前服务器,而且DNS尽量用海外域名DNS,如果用国内免费DNS可能会导致获取不到错误。

2、Let’s Encrypt默认是90天免费,需要手工或者自动续期才可以继续使用

参考资料

https://letsencrypt.org/

https://certbot.eff.org/

======================================================

希望各位朋友支持一下

- 领取我的阿里云幸运券,谢谢.

- 使用腾讯云资源

- Linode VPS

- 搬瓦工VPS

- 阿里云1888元云产品通用代金券点我

- 阿里云最新活动全民云计算升级-拼团上云更优惠

本文作者:dongsheng

本文地址: https://mds1455975151.github.io/archives/78579e83.html

版权声明:转载请注明出处!